O nível de sabotagem foi atualizado: a guerra mundial agora é na internet

Por Shridhar Jayanthi

A partir da segunda guerra, as forças armadas se acostumaram a olhar para questões de soberania em três fronts: ar, terra e mar. Mas o avanço do uso da internet faz do ciberespaço uma infra-estrutura essencial. O ciberespaço está virando um novo front de guerra.

A importância das telecomunicações para as forças armadas não é uma novidade. Muitas batalhas foram perdidas por problemas de comunicação ou logística. O próprio desenvolvimento da internet se deu, em grande parte, com contribuição das forças armadas americanas interessadas em melhorar o sistema de transmissão de dados. Mas até recentemente, ataques a sistemas de telecomunicações costumavam ser direcionados à infra-estrutura física. Os alvos eram as centrais de telefonia, linhas de transmissão e interferência electromagnética em comunicações de rádio. A novidade é que os ataques que temos visto recentemente são ataques "lógicos." Ao invés de atacar um prédio, países têm desenvolvido vírus, trojans e malwares com objetivo de invadir computadores de outros países com objetivo de sabotagem ou de coleta de informações.

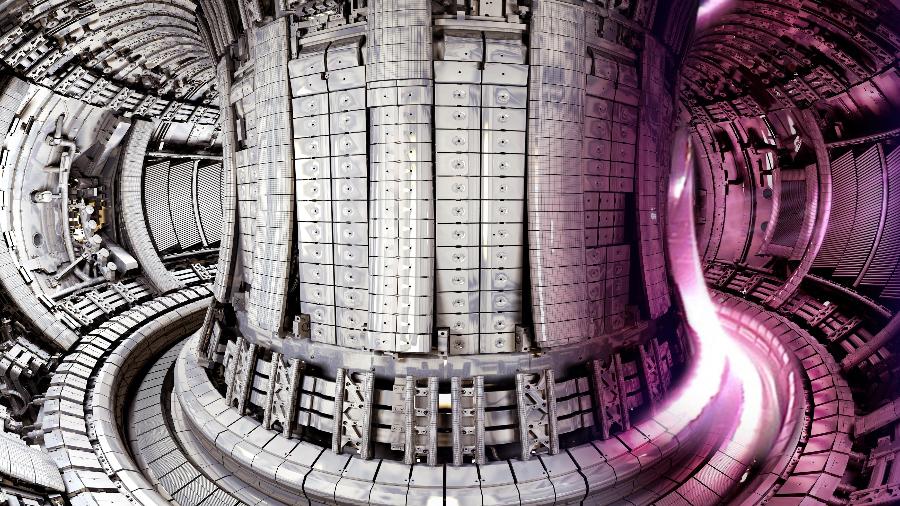

Um exemplo desse tipo de coisa foi o ataque a computadores iranianos usados para desenvolvimento de armas nucleares usando um vírus chamado Stuxnet. Israel e Estados Unidos provavelmente estão por trás dessa operação, mas esse tipo de coisa é difícil de saber ao certo pois os dois países não assumiram responsabilidade. O que é quase certo é que a operação de desenvolvimento do malware foi direcionada. O ataque foi a um sistema de controle industrial (SCADA) que estava sendo utilizado pelo Irã para monitorar usinas de enriquecimento de urânio. O Irã utilizava um sistema SCADA vendido pela Siemens, capaz de conectar a controladores programáveis para efetuar tarefas de controle e monitoramento, e o Stuxnet foi desenhado especificamente para atacar esses controladores. Além disso, a distribuição geográfica do ataque mostra que houve um direcionamento, pois a maioria dos computadores infectados estão no Irã. Se isso não foi um ataque intencional, foi um acidente de altíssimo impacto que favorece aqueles que buscavam sabotar o programa nuclear iraniano.

Uma versão mais inusitada ocorreu durante o encontro entre o presidente norte-americano Donald Trump e o manda-chuva russo Vladimir Putin na Finlândia. Durante o evento, um bombardeio de ataques a quaisquer dispositivos conectados à internet vindo da China foi observado! O governo chinês não admitiu nada, mas é extremamente difícil crer que não houve envolvimento governamental para fins de espionagem. Os hackers tentaram invadir dispositivos genéricos com conexão à internet, como celulares, tablets e esse tipo de coisa. Especula-se que o objetivo era tentar acessar microfones e câmeras desses dispositivos, com o objetivo de captar conversas ou ver quem se encontrou com quem. Esse tipo de ataque não é sofisticado, mas o volume de ataques nos leva a crer que um país estava por trás disso. Além, é claro, do fato de quem são o alvo e a origem do ataque na Finlândia.

É impossível falar desse tema sem também tocar no ataque russo durante às eleições norte-americanas de 2016. Neste caso, o ataque não foi tanto um ataque cibernético mas, mais um ataque de engenharia social, inteligência e contra-informação. Agentes russos teriam (supostamente) criado perfis falsos em redes sociais e phishing para roubar e-mails de políticos, com objetivo de inflamar os ânimos dos eleitores e aumentar a polarização.

Esse novo front cibernético nos leva a repensar algumas teorias de soberania, violência e guerra. Como os países devem encarar esse tipo de questão? A partir de que ponto um ataque cibernético pode formar um casus belli ou estabelecer um jus ad bellum? Parece risível pensar que a Finlândia deveria declarar guerra à China porque hackers chineses tentaram acessar geladeiras e iPads pela internet. Não houve um disparo, não houve nenhuma morte ou ferimento. Há, inclusive, quem defenda a opinião de que não é possível sequer chamar esse tipo de ataque de agressão à soberania, e que isso nada mais é que uma operação de inteligência. Eu discordo. Para mim, a soberania finlandesa foi claramente desrespeitada. É mais fácil enxergar isso no caso do Irã. Naquele caso, o ataque cibernético foi um ataque tão danoso quanto um bombardeio, quando vemos a conseqüência. Esse artigo, por Christopher Finlay, busca contextualizar o conceito de agressão para abranger essa situação. Finlay busca definir violência em termos de intenção de dano potencial e consequente. Dessa forma, hackear a infra-estrutura de um outro país é uma tentativa de minar suas defesas e, portanto, um ato de agressão. Mas esse argumento não contorna a dificuldade de estabelecimento de uma teoria de causa de guerra justa, uma vez que proporcionalidade na resposta faz parte de qualquer declaração de guerra. Qual é a retaliação justa para um ataque cibernético?

Uma forma de tentar resolver essa questão é aplicar o conceito de deterrence, ou intimidação, nesse novo contexto. A ideia de deterrence surgiu observando a corrida armamentista durante a guerra fria. Armas nucleares, por conta de sua letalidade, garantiam a soberania muito mais por causa da intimidação de um ataque potencial do que por qualquer uso efetivo. Até porque, o uso de armas nucleares durante a guerra fria por qualquer país iria garantir a destruição do próprio país por parte das outras potências nucleares! No contexto de uma guerra cibernética, essa capacidade de ciber-intimidação se daria através da criação de capabilidades de retaliação. A ideia é que cada país ou que uma organização supranacional, seja capaz de causar uma retaliação proporcional a países responsáveis por ataques. Para tanto, é preciso monitorar e detectar a ocorrência de ataques dessa natureza, e detectar a origem de ataques. Além disso, o mecanismo de retaliação, seja por sanções econômicas, seja por ação direta deve ser crível e eficaz. A ideia é a de prevenir que países causem danos severos a outros países através desse mecanismo de intimidação. Afinal, países vão ter hackers fardados.

Estamos apenas vendo o começo do desenvolvimento desse front, mas tudo indica que a próxima guerra fria será combatida na internet. Os EUA recentemente formaram um comando centralizado para trabalhar no ciberespaço. A Nature recentemente publicou uma opinião recente defendendo um acordo supra-nacional para prevenir ataques desse calibre. Isso seria o mundo ideal, mas o fato é que os ataques continuam. E talvez os ataques só irão parar quando tenhamos um novo deterrent, mas com hackers e malwares no lugar de bombas atômicas. Parece que só a ameaça de uma destruição em massa é capaz de fazer com que os países se comportem.

Sobre os autores

Monica Matsumoto é cientista e professora de Engenharia Biomédica no ITA. Curiosa, ela tem interesse em áreas multidisciplinares e procura conectar pesquisadores em diferentes campos do conhecimento. Monica é formada em engenharia pelo ITA e doutora em ciências pela USP, e trabalhou em diferentes instituições como InCor/HCFMUSP, UPenn e EyeNetra.

Shridhar Jayanthi é Agente de Patentes com registro no escritório de patentes norte-americano (USPTO) e tem doutorado em Engenharia Elétrica pela Universidade de Michigan (EUA) e diploma de Engenheiro de Computação pelo ITA. Atualmente, ele trabalha com empresas de alta tecnologia para facilitar obtenção de patentes e, nas (poucas) horas vagas, é um estudante de problemas na intersecção entre direito, tecnologia e sociedade. Antes disso, Shridhar teve uma vida acadêmica com passagens pela Rice, MIT, Michigan, Pennsylvania e no InCor/USP, e trabalhou com pesquisa em áreas diversas da matemática, computação e biologia sintética.

ID: {{comments.info.id}}

URL: {{comments.info.url}}

Ocorreu um erro ao carregar os comentários.

Por favor, tente novamente mais tarde.

{{comments.total}} Comentário

{{comments.total}} Comentários

Seja o primeiro a comentar

Essa discussão está encerrada

Não é possivel enviar novos comentários.

Essa área é exclusiva para você, assinante, ler e comentar.

Só assinantes do UOL podem comentar

Ainda não é assinante? Assine já.

Se você já é assinante do UOL, faça seu login.

O autor da mensagem, e não o UOL, é o responsável pelo comentário. Reserve um tempo para ler as Regras de Uso para comentários.